O que são os Scanners e como eles funcionam?

Você deve estar se perguntando: O que são os scanners?! Basicamente, os scanners são programas que percorrem as principais portas e serviços do sistema em busca de respostas. Um exemplo similar seria uma pessoa percorrendo uma rua e indo de porta em porta nas casas, verificando se o dono deixou alguma aberta. Existem inúmeros tipos de scanners, e eles são de grande ajuda tanto para administradores de redes como para hackers mal intencionados. Os scanners mais populares são de domínio público, porém, também existem scanners comerciais disponíveis. Se pensarmos em termos de segurança de redes, é fundamental que o administrador conheça as fraquezas do sistema, pois inevitavelmente, cedo ou tarde, alguém de fora irá bater à porta querendo bisbilhotar os dados armazenados no servidor ou em alguma máquina da rede. Quando isso acontecer, é bom estar preparado!

Nos dias atuais, scanners são disponibilizados e atualizados periodicamente, sendo capazes de detectar as vulnerabilidades mais comuns e, também, as mais recentes. Assim, cabe ao administrador da rede empregar o uso de um scanner e providenciar a correção de uma possível vulnerabilidade antes que a mesma seja explorada por algum hacker ou usuário indevido. Note que um scanner é uma ferramenta apenas capaz de detectar o problema. Raros são aqueles que corrigem o problema ou automaticamente se aproveitam de uma falha para obter algum nível de acesso. Essencialmente, podemos classificar os scanners em dois grupos distintos: os portscanners e os scanners de vulnerabilidade.

Portscanners são aqueles capazes de verificar as portas abertas de um sistema. Existem stealth portscanners, que podem não ser detectados, sendo necessárias ferramentas especializadas para sua detecção. O principal objetivo de um portscanner é detectar as portas de serviços de um sistema, fazendo-as responder cada vez que forem consultadas. Dentre as técnicas comumente utilizadas para portscanning estão:

- TCP CONNECT SCAN - Este tipo de scanner se conecta a porta e executa os três handshakes básicos (SYN, SYN/ACK e ACK). Ele é facilmente detectável.

- TCP SYN SCAN - Conhecido como half-open scanning, devido à conexão total TCP durante a operação. Dessa forma, evita que o log da operação fique no sistema. Normalmente, o programa envia um pacote SYN para a porta-alvo. Se for recebido um SYN/ACK do alvo, o programa deduz que a porta está no modo de escuta. Caso o retorno seja um RST/ACK, significa que a porta não está ativa naquele momento.

- UDP SCAN - Trata-se de um dos processos mais lentos de scanning, pois depende de fatores de utilização da rede e de recursos de sistema. O scanner envia um pacote UDP para a porta-alvo, se a resposta for ICMP port unreachable, a porta encontra-se fechada, caso contrário, o scanner deduz que a porta está aberta.

- TCP NULL SCAN - Neste caso, o scanner desativa todos os flags e aguarda do alvo um RST para identificar todas as portas fechadas. Tal técnica é baseada na RFC 793.

- TCP FIN SCAN - O scanner envia pacotes FIN para a porta-alvo e espera o retorno de um RST para as portas fechadas. Tal técnica é baseada na RFC 793.

- TCP XMAS TREE SCAN - Neste caso, o scanner envia pacotes FIN, URG e Push para a porta-alvo e espera o retorno de um RST para as portas fechadas. Baseado também na RFC 793.

Scanners de vulnerabilidade são utilizados para detecção de vulnerabilidades em softwares executados em um sistema. Este tipo de scanner é muito útil para o hacker, já que, através disto, ele pode escolher qual o exploit a ser utilizado para a invasão. Existem diversos scanners de vulnerabilidade, mas muitos crackers desenvolvem os conhecidos scanners private, scanners de uso pessoal e não divulgados, e os utilizam para realizar suas invasões. Basicamente, a ideia do scanner de vulnerabilidade é, através de uma lista, checar se o sistema está ou não executando um serviço com problemas.

É importante saber que não há uma medida que evite sua máquina de ser “scanneada”. Toda máquina que está na Internet está sujeita a esta ferramenta. Entretanto, existem medidas que podem ser utilizadas para saber: a) quem está “scanneando” sua rede e; b) o que pode ser apresentado no relatório do scanner. Estas duas funcionalidades são implementadas por meio de IDS e firewall, respectivamente. O IDS (Intrusion Detection System) permite descobrir quem está varrendo sua rede. Os IDS mais novos permitem, inclusive, detectar varreduras secretas como a do Nmap – Stealth Scan. Regras de firewall em nível de pacote podem ser implementadas para evitar que serviços internos não fiquem expostos publicamente. Assim, os scanners irão detectar apenas os serviços que estão disponíveis publicamente. Na verdade, os scanners geralmente reconhecem que a porta está protegida pelo firewall. O Nmap, por exemplo, quando se depara com esta situação apresenta o estado da porta como sendo filtered, ou seja, filtrado pelo firewall.

Alguns scanners largamente utilizados são:

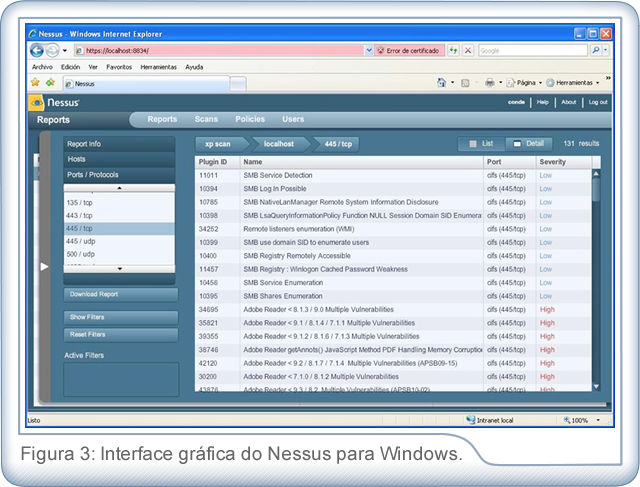

SuperScan

O SuperScan é um scanner voltado exclusivamente para o ambiente Windows. Ele é capaz de realizar varreduras de várias portas em uma rede baseada em ambiente Microsoft e gerar relatórios em arquivos. O interessante é que este scanner, mesmo sendo para Windows, é totalmente gratuito. Seu instalador é um arquivo executável .EXE, podendo ser facilmente instalado no Windows. A Figura 1 ilustra a interface gráfica desta ferramenta.

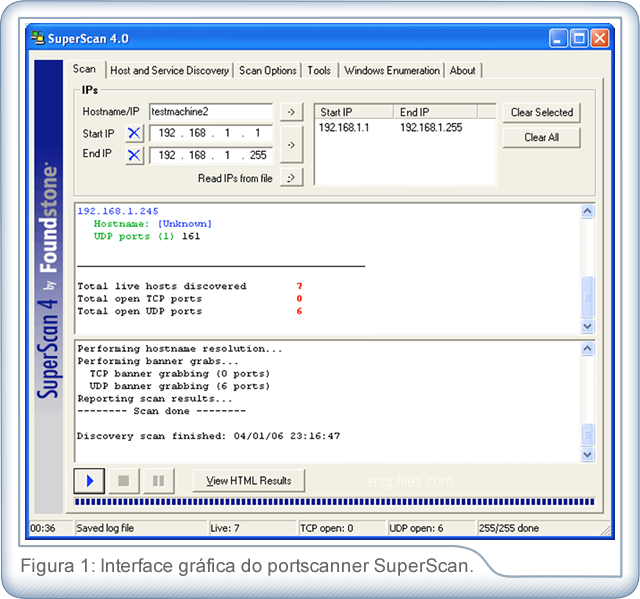

Nmap (Network Mapper)

O Nmap é um dos scanners de porta mais populares entre hackers e especialistas de segurança, sendo considerada a ferramenta básica e obrigatória para aqueles que desejam administrar uma rede de computadores. Ele é uma ferramenta de simples operação e capaz de realizar até Stealth PortScans. Atualmente o Nmap está disponível para uma variedade de sistemas operacionais, como, por exemplo, Unix, Linux, Windows, Solaris e MacOS. A Figura 2 ilustra o prompt de comando do Windows com alguns dados gerados pelo Nmap, onde é possível visualizar o estado e o serviço das portas fechadas e abertas.

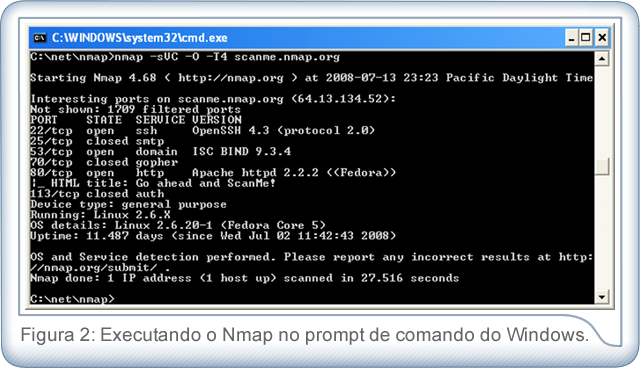

Nessus

O Nessus é um aplicativo versátil de grande valia, pois funciona em diversas plataformas tais como Windows, FreeBSD, Linux e MacOS. É importante salientar que o Nessus é composto por uma parte denominada cliente e outra parte denominada servidor, a parte do servidor (nessusd) é a que efetivamente faz a varredura da rede e detecta as falhas de segurança e a parte cliente (nessus) é a que provê a interface ao usuário, permitindo ao mesmo analisar as vulnerabilidades. Há algum tempo a instalação do Nessus era totalmente gratuita e havia somente a versão open source. Entretanto, algumas empresas se aproveitaram disso para ganhar dinheiro, pois modificavam o código fonte, adaptavam de acordo com a necessidade do cliente e vendiam algo que deveria ser gratuito. Em razão desses fatos a empresa desenvolvedora da ferramenta fechou o seu código fonte e liberou duas versões: a Professional, para a venda a empresas; e a Home, para usuários comuns interessados apenas em aprender sua utilização, a qual é gratuita, mas que exige um cadastramento prévio no site http://www.nessus.org. A Figura 3 apresenta a interface gráfica do Nessus para Windows, na qual podemos visualizar uma lista de vulnerabilidades identificadas pela ferramenta.